Notice

Recent Posts

Recent Comments

Link

| 일 | 월 | 화 | 수 | 목 | 금 | 토 |

|---|---|---|---|---|---|---|

| 1 | 2 | 3 | 4 | 5 | ||

| 6 | 7 | 8 | 9 | 10 | 11 | 12 |

| 13 | 14 | 15 | 16 | 17 | 18 | 19 |

| 20 | 21 | 22 | 23 | 24 | 25 | 26 |

| 27 | 28 | 29 | 30 |

Tags

- FTP

- SAA

- aws cloud shcool 8

- CentOS

- load balancer

- ELB

- EC2 인스턴스

- aws SAA-c03

- HTTP

- AWS

- Firewall

- Ebs

- tftp

- linux

- docker

- aws cloud

- GNS3

- vmware

- 네트워크

- IAM

- EC2

- vyos

- aws iam

- AWS 자격증

- NAT

- aws cloud school

- Troubleshooting

- ALB

- aws saa

- SAA-C03

Archives

- Today

- Total

나의 공부기록

[AWS] 03. MFA(Multi Factor Authentication) 설정 본문

AWS의 계정 및 사용자 보호 방법

1️⃣강력한 비밀번호 사용

- 강력한 비밀번호를 사용하면 할수록 계정의 보안 강화⬆️

- 비밀번호 정책 설정 가능

- 비밀번호 최소 길이 설정

- 대/소문자, 숫자, 특수문자 포함 설정

- IAM Users가 직접 비밀번호 수정 ❌

- 비밀번호 만료일 지정

- 이전에 사용했던 비밀번호 재사용❌

2️⃣ MFA 사용

MFA(Multi Factor Authentication)

- MFA = 비밀번호 + 보안 장치(Token) ➡️ 로그인

- 비밀번호와 보안장치를 통한 로그인 방식

- MFA 장점

- 비밀번호를 잃어버리거나 해킹을 당해도, MFA 장치가 없으면 로그인을 할 수 없음

➡️ 보안 강화⬆️

- 비밀번호를 잃어버리거나 해킹을 당해도, MFA 장치가 없으면 로그인을 할 수 없음

MFA 장치 - AWS

1️⃣ Virtuall MFA Device (가상 MFA 장치)

- 스마트폰 앱을 사용하여 MFA 코드를 생성하는 방식

- TOTP(Time-based One-Time Password) 프로토콜 사용

- AWS 계정과 연결되면 주기적으로 변하는 OTP를 입력해야 로그인 가능

- 물리적인 키보다는 보안성이 상대적으로 낮음

- 하나의 장치로 여러 개의 계정을 등록 가능

2️⃣ Universal 2nd Factor(U2F) Security Key (U2F 보안 키)

- USB 또는 NFC 기반의 물리적 보안 키

- AWS 로그인 시, 키를 USB 포트에 삽입하거나 NFC로 터치하여 인증

- 물리적 보안이 강력하여 피싱 공격 방지

- 스마트폰 기반 MFA보다 비용 발생

- AWS CLI, 일부 환경에서는 지원❌ 수 있음

3️⃣ Hardware Key Fob MFA Device (하드웨어 키 폽 MFA 장치)

- AWS에서 직접 제공하는 물리적인 하드웨어 장치

- OTP를 생성하는 별도의 장치로, 네트워크 연결 없이 사용

- 가상 MFA보다 보안⬆️, 네트워크 없이 사용 가능

4️⃣ Hardware Key Fob MFA Device for AWS GovCloud(US)

- 미국 정부 및 규제 기관이 사용하는 AWS GovCloud(US) 계정 전용 하드웨어 MFA 장치

- FIPS(Federal Information Processing Standards) 인증을 받은 보안 장치

- AWS GovCloud 환경에서 규정을 준수하는 강력한 보안 제공

- 일반 AWS 계정에서는 사용 불가❌

- 비용 발생

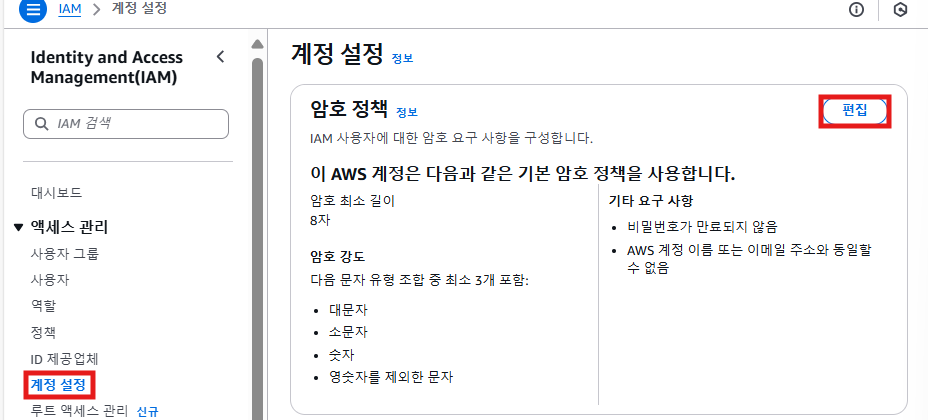

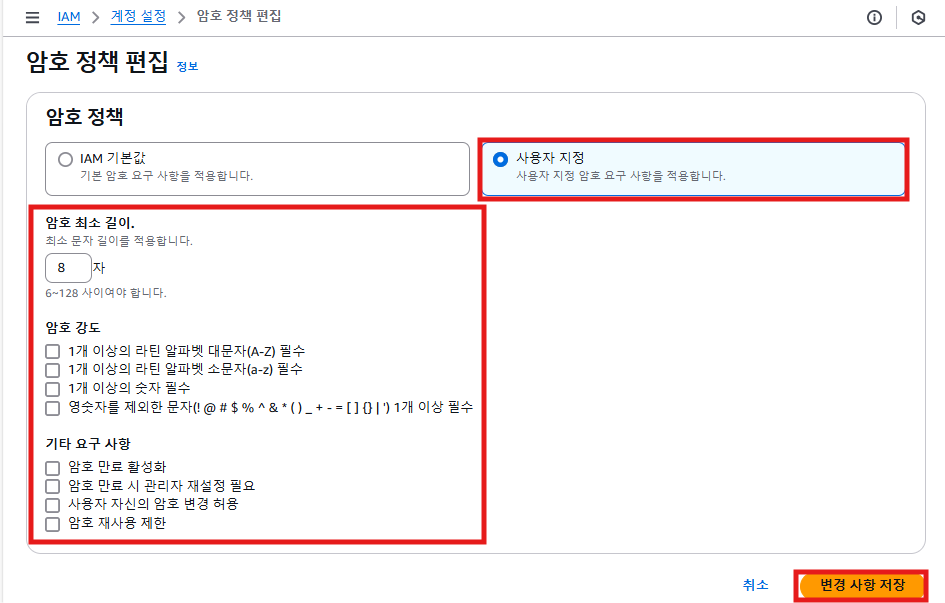

비밀번호 정책 수정 - Root 계정 작업

01. 암호 정책 편집

- 기본 암호 정책을 사용해도 되지만, 사용자화(Custom)해서 사용 가능

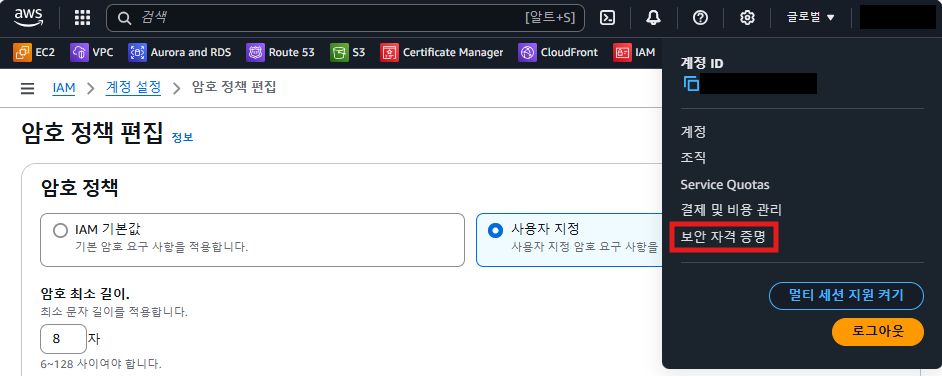

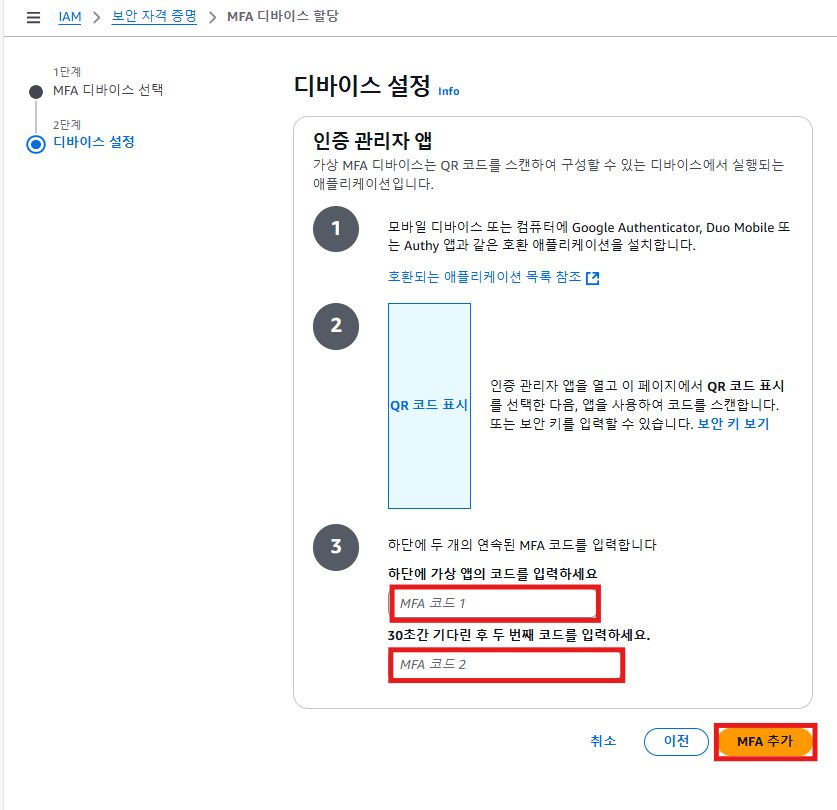

루트 계정의 MFA 설정

- 추후에 로그인할 때, 아이디/비밀번호 + MFA 인증으로 로그인

01. Root 계정의 보안 자격 증명 선택

02. MFA 추가 선택

- MFA 디바이스 이름 설정 및 디바이스 옵션 선택

- 스마트폰에 MFA App 설치 후, 인증코드 입력하면 등록됨

- 최대 8개의 MFA 등록 가능

'자격증 > AWS' 카테고리의 다른 글

| [AWS] 05. AWS CloudShell : Region 가용성 (0) | 2025.04.01 |

|---|---|

| [AWS] 04. AWS 액세스 키 CLI, SDK - CLI 실습 (0) | 2025.04.01 |

| [AWS] 02. IAM 정책 - 정책 생성 및 User 권한 부여 (0) | 2025.04.01 |

| [AWS]01. IAM(Identity and Access Management) 계정 생성 (0) | 2025.04.01 |

| [AWS Solution Architect Associate] 01. Region, AZ, Edge Location, 탄력성 & 확장성 (0) | 2025.03.21 |